1. مقدمة

في هذا الدليل التعليمي حول الرموز البرمجية، ستُجري اتصالاً من جهة الجنوب باستخدام بروتوكول HTTPS مع بيئة GitLab المُدارة ذاتيًا باستخدام موازن تحميل داخلي للوكيل tcp ومجموعة نقاط نهاية شبكة الإنترنت (NEG) التي يتمّ استدعاؤها من Looker PSC كمستهلك خدمة.

Private Service Connect هي إحدى ميزات شبكة Google Cloud التي تتيح للمستهلكين الوصول إلى الخدمات المُدارة بشكل خاص من داخل شبكة VPC. وبالمثل، يسمح هذا الإصدار لمطوّري الخدمات المُدارة باستضافة هذه الخدمات في شبكات VPC منفصلة خاصة بهم وتوفير اتصال خاص للمستهلكين. على سبيل المثال، عند استخدام Private Service Connect للوصول إلى Looker، تكون أنت مستخدِم الخدمة وتكون Google مقدّم الخدمة، كما هو موضّح في الشكل 1.

الشكل 1.

يتيح الوصول من جهة الجنوب، المعروف أيضًا باسم PSC العكسي، للمستهلك إنشاء خدمة منشورة بصفته منتجًا للسماح لخدمة Looker بالوصول إلى نقاط النهاية على الموقع، في VPC، إلى الخدمات المُدارة والإنترنت. يمكن نشر اتصالات الاتجاه الجنوبي في أي منطقة، بغض النظر عن مكان نشر Looker PSC، كما هو موضّح في الشكل 2.

الشكل 2.

ما ستتعرّف عليه

- متطلبات الشبكة

- إنشاء خدمة منتج في Private Service Connect

- إنشاء نقطة نهاية Private Service Connect في Looker

- إنشاء اتصال بمثيل GitLab المُدار ذاتيًا

المتطلبات

- مشروع Google Cloud الذي يتضمّن أذونات المالك

- حساب GitLab والمستودع

- مثيل Looker PSC الحالي

2. ما ستُنشئه

ستُنشئ شبكة مُنتج، وهي looker-psc-demo، لنشر موازن الحمولة الوكيل الداخلي لبروتوكول النقل المتعدّد (TCP) وNEG على الإنترنت المنشور كخدمة من خلال Private Service Connect (PSC). بعد نشر التطبيق، عليك تنفيذ الإجراءات التالية للتحقّق من إمكانية الوصول إلى خدمة "صانع المحتوى":

- إنشاء نقطة نهاية PSC في Looker مرتبطة بمرفقات خدمة الإنتاج

- استخدِم Looker Console لإنشاء مشروع جديد واختبار اتصال HTTPS ببيئة GitLab المُدارة ذاتيًا.

3- متطلبات الشبكة

في ما يلي تفاصيل متطلبات الشبكة لشبكة "المنتج"، والمستهلك في هذا الدليل التعليمي هو مثيل Looker PSC.

المكونات | الوصف |

VPC (looker-psc-demo) | شبكة VPC للوضع المخصّص |

الشبكة الفرعية لـ PSC NAT | تتم ترجمة الحِزم الواردة من شبكة VPC للمستهلك باستخدام ترجمة عنوان الشبكة المصدر (SNAT) لكي يتم تحويل عناوين IP المصدر الأصلية إلى عناوين IP مصدر من الشبكة الفرعية لترجمة عنوان الشبكة في شبكة VPC الخاصة بالمنتج. |

الشبكة الفرعية لقاعدة إعادة توجيه PSC | يُستخدَم لتخصيص عنوان IP لجهاز موازنة حمل الخادم الوكيل الداخلي الإقليمي لبروتوكول TCP. |

الشبكة الفرعية لمجموعة نقاط نهاية شبكة اتصال الخدمة الخاصة | تُستخدَم لتخصيص عنوان IP لمجموعة نقاط نهاية الشبكة. |

الشبكة الفرعية للوكيل فقط | يتم تعيين عنوان IP داخلي لكلّ من الخوادم الوكيلة لموازنة التحميل. تحتوي الحِزم المُرسَلة من خادم وكيل إلى جهاز افتراضي في الخلفية أو نقطة نهاية على عنوان IP مصدر من الشبكة الفرعية للخادم الوكيل فقط. |

مجموعة نقاط نهاية الشبكة للإنترنت | مورد يُستخدَم لتحديد خلفية خارجية لموازنة التحميل تم ضبطه على أنّه اسم نطاق مؤهل بالكامل يشير إلى اسم نطاق مؤهل بالكامل لإصدار Gitlab المُدار ذاتيًا على الموقع. تُجري FQDN للإنترنت عملية بحث في نظام أسماء النطاقات (DNS) ضمن "شبكة VPC" لإجراء عملية التحويل. |

خدمة الخلفية | تعمل خدمة الخلفية كجسر بين جهاز موازنة الحمل وموارد الخلفية. في البرنامج التعليمي، تكون خدمة الخلفية مرتبطة بـ Internet NEG. |

4. طوبولوجيا الدرس التطبيقي حول الترميز

5- الإعداد والمتطلبات

إعداد البيئة حسب السرعة التي تناسبك

- سجِّل الدخول إلى Google Cloud Console وأنشئ مشروعًا جديدًا أو أعِد استخدام مشروع حالي. إذا لم يكن لديك حساب على Gmail أو Google Workspace، عليك إنشاء حساب.

- اسم المشروع هو الاسم المعروض للمشاركين في هذا المشروع. وهي سلسلة أحرف لا تستخدمها واجهات برمجة تطبيقات Google. ويمكنك تعديلها في أي وقت.

- يكون معرّف المشروع فريدًا في جميع مشاريع Google Cloud وغير قابل للتغيير (لا يمكن تغييره بعد ضبطه). تنشئ وحدة تحكّم Cloud Console سلسلة فريدة تلقائيًا، ولا يهمّك عادةً معرفة محتواها. في معظم مختبرات رموز البرامج، ستحتاج إلى الإشارة إلى معرّف المشروع (يُعرَف عادةً باسم

PROJECT_ID). إذا لم يعجبك المعرّف الذي تم إنشاؤه، يمكنك إنشاء معرّف آخر عشوائي. يمكنك بدلاً من ذلك تجربة عنوانك الخاص لمعرفة ما إذا كان متاحًا. ولا يمكن تغييره بعد هذه الخطوة ويبقى ساريًا طوال مدة المشروع. - يُرجى العِلم أنّ هناك قيمة ثالثة، وهي رقم المشروع، تستخدمها بعض واجهات برمجة التطبيقات. يمكنك الاطّلاع على مزيد من المعلومات عن كلّ من هذه القيم الثلاث في المستندات.

- بعد ذلك، عليك تفعيل الفوترة في Cloud Console لاستخدام موارد/واجهات برمجة تطبيقات Cloud. لن تُكلّفك المشاركة في هذا الدليل التعليمي للترميز الكثير، إن لم يكن أيّ تكلفة على الإطلاق. لإيقاف الموارد لتجنُّب تحصيل رسوم بعد انتهاء هذا الدليل التعليمي، يمكنك حذف الموارد التي أنشأتها أو حذف المشروع. يكون مستخدمو Google Cloud الجدد مؤهّلين للاستفادة من برنامج الفترة التجريبية المجانية التي تبلغ قيمتها 300 دولار أمريكي.

بدء Cloud Shell

على الرغم من أنّه يمكن تشغيل Google Cloud عن بُعد من الكمبيوتر المحمول، ستستخدم في هذا الدليل التعليمي Google Cloud Shell، وهي بيئة سطر أوامر تعمل في السحابة الإلكترونية.

من Google Cloud Console، انقر على رمز Cloud Shell في شريط الأدوات أعلى يسار الصفحة:

من المفترض ألا يستغرق توفير البيئة والاتصال بها سوى بضع دقائق. عند الانتهاء، من المفترض أن يظهر لك ما يلي:

يتم تحميل هذه الآلة الافتراضية مزوّدة بكل أدوات التطوير التي ستحتاج إليها. ويقدّم هذا الدليل دليلاً منزليًا دائمًا بسعة 5 غيغابايت، ويتم تشغيله على Google Cloud، ما يُحسِّن بشكل كبير أداء الشبكة والمصادقة. يمكنك تنفيذ جميع أعمالك في هذا الدليل التعليمي للترميز داخل متصفّح. لست بحاجة إلى تثبيت أي تطبيق.

6- قبل البدء

تفعيل واجهات برمجة التطبيقات

في Cloud Shell، تأكَّد من إعداد رقم تعريف مشروعك:

gcloud config list project

gcloud config set project [YOUR-PROJECT-ID]

project=[YOUR-PROJECT-ID]

region=[YOUR-REGION]

echo $project

echo $region

فعِّل جميع الخدمات اللازمة:

gcloud services enable compute.googleapis.com

7- إنشاء شبكة VPC لصانع المحتوى

شبكة VPC

في Cloud Shell، نفِّذ ما يلي:

gcloud compute networks create looker-psc-demo --subnet-mode custom

إنشاء شبكات فرعية

سيتم ربط الشبكة الفرعية لخدمة PSC بمرفق خدمة PSC بغرض ترجمة عناوين الشبكة.

داخل Cloud Shell، أنشئ شبكة فرعية لترجمة عنوان بروتوكول الإنترنت (NAT) في PSC:

gcloud compute networks subnets create producer-psc-nat-subnet --network looker-psc-demo --range 172.16.10.0/28 --region $region --purpose=PRIVATE_SERVICE_CONNECT

داخل Cloud Shell، أنشئ الشبكة الفرعية لقاعدة إعادة توجيه المنتج:

gcloud compute networks subnets create producer-psc-fr-subnet --network looker-psc-demo --range 172.16.20.0/28 --region $region --enable-private-ip-google-access

داخل Cloud Shell، أنشئ الشبكة الفرعية للوكيل الإقليمي فقط لنشر الأخبار:

gcloud compute networks subnets create $region-proxy-only-subnet \

--purpose=REGIONAL_MANAGED_PROXY \

--role=ACTIVE \

--region=$region \

--network=looker-psc-demo \

--range=10.10.10.0/24

حجز عنوان IP الخاص بجهاز موازنة الحمل

في Cloud Shell، احجز عنوان IP داخليًا لجهاز موازنة الحمل:

gcloud compute addresses create internet-neg-lb-ip \

--region=$region \

--subnet=producer-psc-fr-subnet

في Cloud Shell، اطّلِع على عنوان IP المحجوز.

gcloud compute addresses describe internet-neg-lb-ip \

--region=$region | grep -i address:

مثال على الإخراج:

user@cloudshell$ gcloud compute addresses describe internet-neg-lb-ip --region=$region | grep -i address:

address: 172.16.20.2

إعداد مجموعة نقاط نهاية الشبكة للإنترنت

أنشئ NEG على الإنترنت، واضبط –network-endpoint-type على internet-fqdn-port (اسم المضيف والمنفذ حيث يمكن الوصول إلى الخلفية الخارجية).

داخل Cloud Shell، أنشئ NEG على الإنترنت يُستخدَم للوصول إلى مثيل Gitlab المُدار ذاتيًا، gitlabonprem.com.

gcloud compute network-endpoint-groups create gitlab-self-managed-internet-neg \

--network-endpoint-type=INTERNET_FQDN_PORT \

--network=looker-psc-demo \

--region=$region

داخل Cloud Shell، عدِّل Internet NEG gitlab-self-managed-internet-neg باستخدام FQDN gitlabonprem.com والمنفذ 443.

gcloud compute network-endpoint-groups update gitlab-self-managed-internet-neg \

--add-endpoint="fqdn=gitlabonprem.com,port=443" \

--region=$region

إنشاء قواعد جدار حماية الشبكة

للسماح لميزة "الشراء داخل التطبيق" بالاتصال بمثيلات الأجهزة الافتراضية، أنشئ قاعدة جدار حماية تستوفي الشروط التالية:

- ينطبق على جميع مثيلات الأجهزة الافتراضية التي تريد الوصول إليها باستخدام ميزة "الشراء داخل التطبيق".

- السماح بدخول الزيارات من نطاق IP 35.235.240.0/20 يحتوي هذا النطاق على جميع عناوين IP التي تستخدمها IAP لإعادة توجيه بروتوكول TCP.

في Cloud Shell، أنشئ قاعدة جدار حماية IAP.

gcloud compute firewall-rules create ssh-iap-looker-psc-demo \

--network looker-psc-demo \

--allow tcp:22 \

--source-ranges=35.235.240.0/20

8. إنشاء خدمة منتج

إنشاء مكوّنات جهاز موازنة الحمل

في Cloud Shell، نفِّذ ما يلي:

gcloud compute backend-services create producer-backend-svc --protocol=tcp --region=$region --load-balancing-scheme=INTERNAL_MANAGED

gcloud compute backend-services add-backend producer-backend-svc --network-endpoint-group=gitlab-self-managed-internet-neg --network-endpoint-group-region=$region --region=$region

في Cloud Shell، أنشئ خادمًا وكيلاً لبروتوكول النقل المتعدّد (TCP) المستهدَف لتوجيه الطلبات إلى خدمة الخلفية:

gcloud compute target-tcp-proxies create producer-lb-tcp-proxy \

--backend-service=producer-backend-svc \

--region=$region

في البنية التالية، أنشئ قاعدة إعادة توجيه (جهاز موازنة حمل داخلي لبروتوكول TCP).

في Cloud Shell، نفِّذ ما يلي:

gcloud compute forwarding-rules create producer-gitlab-self-managed-fr\

--load-balancing-scheme=INTERNAL_MANAGED \

--network-tier=PREMIUM \

--network=looker-psc-demo \

--subnet=producer-psc-fr-subnet \

--address=internet-neg-lb-ip \

--target-tcp-proxy=producer-lb-tcp-proxy \

--target-tcp-proxy-region=$region \

--region=$region \

--ports=443

إنشاء مرفق الخدمة

في Cloud Shell، أنشئ مرفق الخدمة gitlab-self-managed-svc-attachment-https، مع الموافقة التلقائية التي تسمح بربط Looker Core بمرفق الخدمة. إذا أردت التحكّم في الوصول إلى مرفق الخدمة، يمكنك استخدام خيار الموافقة الصريحة.

gcloud compute service-attachments create gitlab-self-managed-svc-attachment-https --region=$region --producer-forwarding-rule=producer-gitlab-self-managed-fr --connection-preference=ACCEPT_AUTOMATIC --nat-subnets=producer-psc-nat-subnet

بعد ذلك، احصل على مرفق الخدمة المدرَج في عنوان URL الخاص بـ selfLink، واحرص على تدوينه، بدءًا من المشاريع لضبط نقطة نهاية PSC في Looker.

selfLink: projects/<your-project-id>/regions/<your-region>/serviceAttachments/gitlab-self-managed-svc-attachment-https

في Cloud Shell، اتّبِع الخطوات التالية:

gcloud compute service-attachments describe gitlab-self-managed-svc-attachment-https --region=$region

مثال:

connectionPreference: ACCEPT_AUTOMATIC

creationTimestamp: '2025-03-04T18:55:42.254-08:00'

description: ''

enableProxyProtocol: false

fingerprint: MlY9GLLGsgE=

id: '9103522880241140673'

kind: compute#serviceAttachment

name: gitlab-self-managed-svc-attachment-https

natSubnets:

- https://www.googleapis.com/compute/v1/projects/$projectid/regions/us-central1/subnetworks/producer-psc-nat-subnet

pscServiceAttachmentId:

high: '115404658846991336'

low: '9103522880241140673'

reconcileConnections: false

region: https://www.googleapis.com/compute/v1/projects/$projectid/regions/us-central1

selfLink: https://www.googleapis.com/compute/v1/projects/$projectid/regions/us-central1/serviceAttachments/gitlab-self-managed-svc-attachment-https

targetService: https://www.googleapis.com/compute/v1/projects/$projectid/regions/us-central1/forwardingRules/producer-gitlab-self-managed-fr

في Cloud Console، انتقِل إلى:

خدمات الشبكة → Private Service Connect → الخدمات المنشورة

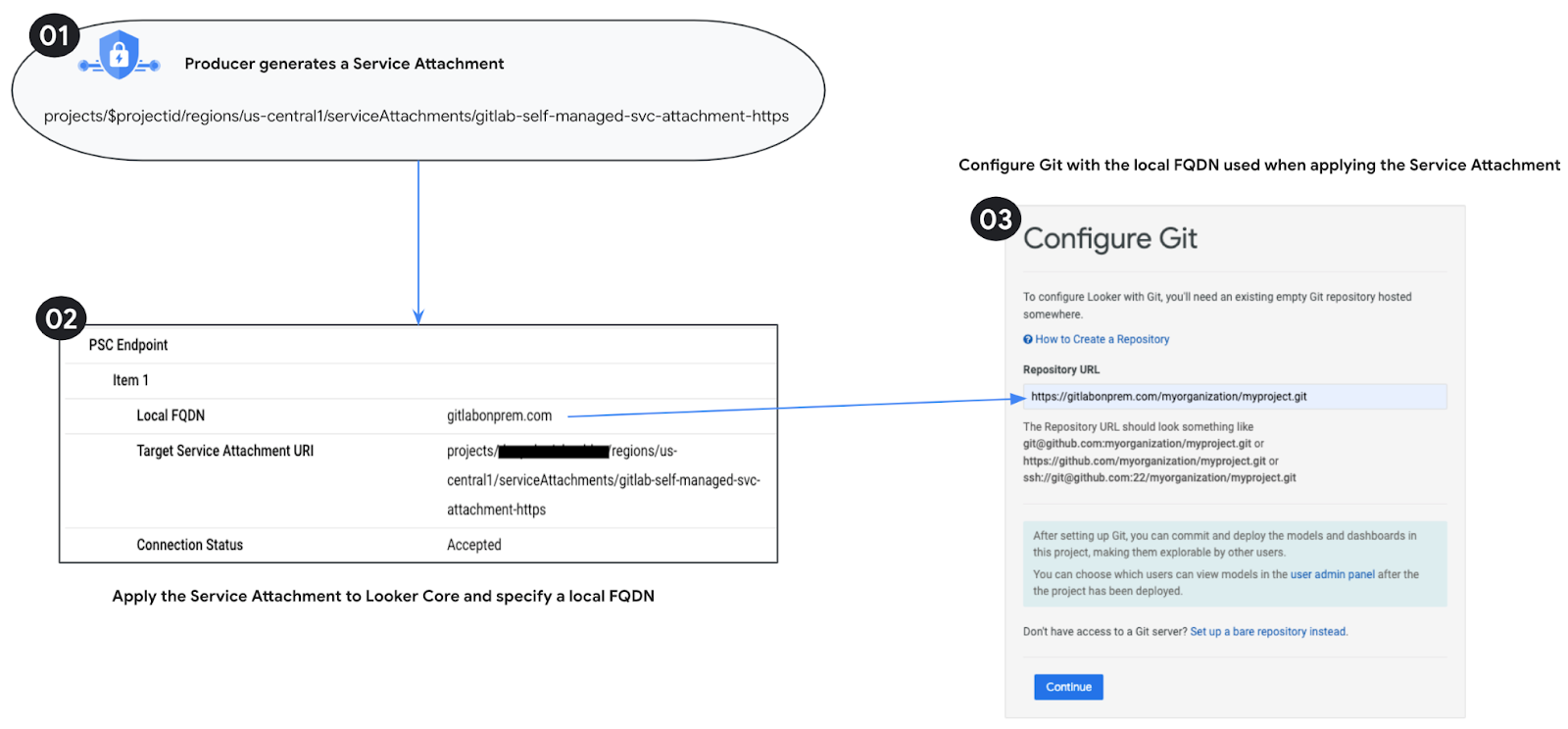

9- إنشاء اتصال بنقطة نهاية PSC في Looker

في القسم التالي، ستربط "مرفق خدمة المنتجين" بخدمة Private Service Connect في Looker Core من خلال استخدام علامات –psc-service-attachment في Cloud Shell لنطاق واحد.

داخل Cloud Shell، أنشئ عملية ربط psc من خلال تعديل المَعلمات التالية لتتطابق مع بيئتك:

- INSTANCE_NAME: اسم مثيل Looker (Google Cloud core)

- DOMAIN_1: gitlabonprem.com

- SERVICE_ATTACHMENT_1: معرّف الموارد المنتظم الذي تم تسجيله عند وصف مرفق الخدمة، وهو gitlab-self-managed-svc-attachment-https.

- المنطقة: المنطقة التي تتم فيها استضافة نسخة Looker (Google Cloud core).

في Cloud Shell، اتّبِع الخطوات التالية:

gcloud looker instances update INSTANCE_NAME \

--psc-service-attachment domain=DOMAIN_1,attachment=SERVICE_ATTACHMENT_URI_1 \

--region=REGION

مثال:

gcloud looker instances update looker-psc-instance \

--psc-service-attachment domain=gitlabonprem.com,attachment=projects/$project/regions/$region/serviceAttachments/gitlab-self-managed-svc-attachment-https \

--region=$region

داخل Cloud Shell، تحقّق من أنّ حالة اتصال serviceAttachments هي "مقبول"، وعدِّلها باستخدام INSTANCE_NAME لـ Looker PSC.

gcloud looker instances describe [INSTANCE_NAME] --region=$region --format=json

مثال:

gcloud looker instances describe looker-psc-instance --region=$region --format=json

مثال:

{

"adminSettings": {},

"createTime": "2024-08-23T00:00:45.339063195Z",

"customDomain": {

"domain": "cosmopup.looker.com",

"state": "AVAILABLE"

},

"encryptionConfig": {},

"lookerVersion": "24.12.28",

"name": "projects/$project/locations/$region/instances/looker-psc-instance",

"platformEdition": "LOOKER_CORE_ENTERPRISE_ANNUAL",

"pscConfig": {

"allowedVpcs": [

"projects/$project/global/networks/looker-psc-demo"

],

"lookerServiceAttachmentUri": "projects/t7ec792caf2a609d1-tp/regions/$region/serviceAttachments/looker-psc-f51982e2-ac0d-48b1-91bb-88656971c183",

"serviceAttachments": [

{

"connectionStatus": "ACCEPTED",

"localFqdn": "gitlabonprem.com",

"targetServiceAttachmentUri": "projects/$project/regions/$region/serviceAttachments/gitlab-self-managed-svc-attachment-https"

}

]

},

"pscEnabled": true,

"state": "ACTIVE",

"updateTime": "2024-08-30T17:47:33.440271635Z"

}

التحقّق من نقطة نهاية PSC في Cloud Console

من Cloud Console، يمكنك التحقّق من صحة اتصال PSC.

في Cloud Console، انتقِل إلى:

Looker → نسخة Looker → التفاصيل

10. التحويل باستخدام نظام أسماء النطاقات (DNS)

في القسم التالي، أنشئ مثيلًا على Google Compute Engine وتحقّق من صحة عملية حلّ نظام أسماء النطاقات للمثيل المُدار ذاتيًا من Gitlab، وهو gitlabonprem.com، من خلال إجراء اختبار PING. كما هو متوقّع، سيتعذّر التحويل، ما يتطلّب إنشاء منطقة نظام أسماء النطاقات (DNS) خاص لموقع gitlabonprem.com.

11. إنشاء مثيل على Google Compute Engine

في Cloud Shell، أنشئ مثيل GCE المستخدَم للتحقّق من عملية تحديد عنوان IP من خلال نظام أسماء النطاقات.

gcloud compute instances create gce-dns-lookup \

--project=$projectid \

--machine-type=e2-micro \

--image-family debian-11 \

--no-address \

--image-project debian-cloud \

--zone us-central1-a \

--subnet=producer-psc-fr-subnet

سجِّل الدخول إلى جهاز افتراضي للمستهلك باستخدام IAP في Cloud Shell للتحقّق من إمكانية الاتصال بخدمة المنتج عن طريق تنفيذ curl. يُرجى إعادة المحاولة في حال انتهاء مهلة.

gcloud compute ssh gce-dns-lookup --project=$projectid --zone=us-central1-a --tunnel-through-iap

من نظام التشغيل، يمكنك إجراء اختبار PING إلى gitlabonprem.com، ومن المتوقّع أن يحدث تعذُّر.

ping gitlabonprem.com

مثال:

user@gce-dns-lookup:~$ ping gitlabonprem.com

ping: gitlabonprem.com: Name or service not known

يمكنك الخروج من نظام التشغيل والرجوع إلى وحدة طرفية Cloud Shell.

exit

12. إنشاء منطقة نظام أسماء النطاقات الخاص

في Cloud Shell، أنشئ منطقة Cloud DNS الخاصة.

gcloud dns --project=$projectid managed-zones create gitlab-self-managed --description="" --dns-name="gitlabonprem.com." --visibility="private" --networks="https://compute.googleapis.com/compute/v1/projects/$projectid/global/networks/looker-psc-demo"

في Cloud Shell، أنشئ سجلّ A يتألّف من عنوان IP لنسخة Gitlab المُدارة ذاتيًا، وهو 192.168.10.4.

gcloud dns --project=$projectid record-sets create gitlabonprem.com. --zone="gitlab-self-managed" --type="A" --ttl="300" --rrdatas="192.168.10.4"

سجِّل الدخول إلى جهاز افتراضي للمستهلك باستخدام IAP في Cloud Shell للتحقّق من إمكانية الاتصال بخدمة المنتج عن طريق تنفيذ curl. يُرجى إعادة المحاولة في حال انتهاء مهلة.

gcloud compute ssh gce-dns-lookup --project=$projectid --zone=us-central1-a --tunnel-through-iap

من نظام التشغيل، نفِّذ الأمر PING على gitlabonprem.com الذي يُحدَّد إلى 192.168.10.4.

ping gitlabonprem.com

مثال:

user@gce-dns-lookup:~$ ping gitlabonprem.com

PING gitlabonprem.com (192.168.10.4) 56(84) bytes of data

يمكنك الخروج من نظام التشغيل والعودة إلى وحدة طرفية Cloud Shell.

exit

13. Hybrid Connectivity

يمكن الآن ترجمة اسم النطاق الكامل gitlabonprem.com باستخدام عنوان IP الخاص المستضاف على الموقع. بعد ذلك، يجب ضبط الشبكة المختلطة (مثل Interconnect وHA-VPN) بين looker-psc-demo VPC والشبكة على الموقع الإلكتروني لتفعيل الاتصال.

في ما يلي الخطوات المطلوبة لإنشاء اتصال بين مجموعة نقاط نهاية الشبكة المختلطة والموقع الجغرافي:

- اختيار منتج "الاتصال بالشبكة" | Google Cloud

- في بنية الشبكة المستندة إلى مركز وأطراف مع تبادل المعلومات بين شبكات VPC، يتم نشر NEG المختلط في شبكة VPC نفسها التي يستخدمها "راوتر السحابة" (المركز).

- تأكَّد من تعديل جدران الحماية على الموقع لاستيعاب نطاق الشبكة الفرعية للخادم الوكيل فقط، لأنّ هذه الشبكة الفرعية تُستخدَم كعنوان IP المصدر للتواصل مع أعباء العمل على الموقع.

- إعلان الشبكة الفرعية للوكيل فقط من Cloud Router كإعلان مسار مخصّص

14. اختبار الاتصال

في الخطوات التالية، ستستخدم Looker Console لإنشاء مشروع للتحقّق من إمكانية الاتصال ببروتوكول HTTPS على gitlabonprem.com باستخدام الإجراء الموضّح في مقالة إعداد اتصال Git واختباره.

15. تَنظيم

حذف مكوّنات المختبر من محطة طرفية واحدة في Cloud Shell

gcloud compute service-attachments delete gitlab-self-managed-svc-attachment-https --region=$region -q

gcloud compute forwarding-rules delete producer-gitlab-self-managed-fr --region=$region -q

gcloud compute target-tcp-proxies delete producer-lb-tcp-proxy --region=$region -q

gcloud compute backend-services delete producer-backend-svc --region=$region -q

gcloud compute network-endpoint-groups delete gitlab-self-managed-internet-neg --region=$region -q

gcloud compute instances delete gce-dns-lookup --zone=us-central1-a -q

gcloud compute networks subnets delete producer-psc-fr-subnet producer-psc-nat-subnet $region-proxy-only-subnet --region=$region -q

gcloud dns --project=$projectid record-sets delete gitlabonprem.com. --zone="gitlab-sel

f-managed" --type="A"

gcloud dns --project=$projectid managed-zones delete gitlab-self-managed

gcloud compute networks delete looker-psc-demo -q

16. تهانينا

نبارك لك على نجاحك في ضبط إعدادات الاتصال بمثيل GitLab المُدار ذاتيًا والتحقّق منه باستخدام Looker Console المستندة إلى Private Service Connect.

لقد أنشأت البنية الأساسية للمنتج، وتعرّفت على كيفية إنشاء نقطة نهاية NEG للإنترنت ونقطة نهاية PSC لخدمة Producer وLooker التي تتيح الاتصال بخدمة Producer.

يعتقد Cosmopup أنّ الدروس التطبيقية حول الترميز رائعة.

الخطوة التالية

اطّلِع على بعض هذه الدروس التطبيقية حول الترميز...

- استخدام Private Service Connect لنشر الخدمات واستخدامها

- الاتصال بالخدمات المستضافة على الموقع باستخدام "الشبكات المختلطة" باستخدام Private Service Connect وجهاز موازنة تحميل وكيل TCP داخلي

- الوصول إلى جميع مجموعات رموز Private Service Connect المنشورة