1. Einführung

Private Service Connect (PSC) ist eine Funktion des Google Cloud-Netzwerks, mit der Nutzer privat aus ihrem VPC-Netzwerk auf verwaltete Dienste zugreifen können. PSC-Backends sind eine Teilmenge von PSC-Funktionen, mit denen ein Load-Balancer vor globalen von Google verwalteten Diensten wie Google Cloud Storage platziert werden kann. Dadurch können andere Load-Balancing-Integrationen wie ein anderer FQDN angewendet werden. Zum Zeitpunkt der Veröffentlichung dieses Codelabs kann nur eine Teilmenge der Google-Dienste mit globalen PSC-Backends verwendet werden. Hier finden Sie die Liste.

In diesem Codelab erfahren Sie, wie Sie PSC-Back-Ends einrichten, um mit einem internen FQDN auf Google Cloud Storage zuzugreifen.

Lerninhalte

- Einfache VPC-Netzwerkinfrastruktur bereitstellen

- Einfache Buckets in Google Cloud Storage bereitstellen

- Regionenübergreifenden internen Application Load Balancer mit einem PSC-Backend in Google Cloud Storage bereitstellen

Voraussetzungen

- Google Cloud-Projekt mit Inhaberberechtigungen

- Die folgenden Organisationsrichtlinien werden im Google Cloud-Projekt nicht erzwungen: Shielded VMs

2. Codelab-Topologie

In diesem Codelab stellen Sie ein VPC-Netzwerk, Subnetze, eine private DNS-Zone, Firewallregeln, einen Google Cloud Storage-Bucket, eine Beispieldatei und eine Test-VM bereit. Als Nächstes stellen Sie einen regionenübergreifenden Application Load Balancer mit einem PSC-Backend für Google Cloud Storage bereit. Zum Schluss testen Sie die Verbindung zur Datei im Google Cloud Storage-Bucket.

3. Einrichtung und Anforderungen

Umgebung zum selbstbestimmten Lernen einrichten

- Melden Sie sich in der Google Cloud Console an und erstellen Sie ein neues Projekt oder verwenden Sie ein vorhandenes. Wenn Sie noch kein Gmail- oder Google Workspace-Konto haben, müssen Sie eines erstellen.

- Der Projektname ist der Anzeigename für die Teilnehmer dieses Projekts. Es handelt sich um einen String, der nicht von Google APIs verwendet wird. Sie können sie jederzeit aktualisieren.

- Die Projekt-ID ist für alle Google Cloud-Projekte eindeutig und unveränderlich (kann nach dem Festlegen nicht mehr geändert werden). In der Cloud Console wird automatisch ein eindeutiger String generiert. Normalerweise ist es nicht wichtig, wie dieser String aussieht. In den meisten Codelabs müssen Sie auf Ihre Projekt-ID verweisen (in der Regel als

PROJECT_IDangegeben). Wenn Ihnen die generierte ID nicht gefällt, können Sie eine andere zufällige ID generieren. Alternativ können Sie es mit einem eigenen Namen versuchen und sehen, ob er verfügbar ist. Sie kann nach diesem Schritt nicht mehr geändert werden und bleibt für die Dauer des Projekts bestehen. - Zur Information: Es gibt einen dritten Wert, die Projektnummer, die von einigen APIs verwendet wird. Weitere Informationen zu diesen drei Werten

- Als Nächstes müssen Sie die Abrechnung in der Cloud Console aktivieren, um Cloud-Ressourcen/-APIs zu verwenden. Die Durchführung dieses Codelabs kostet wenig oder gar nichts. Wenn Sie Ressourcen herunterfahren möchten, um Kosten zu vermeiden, die über diese Anleitung hinausgehen, können Sie die erstellten Ressourcen oder das Projekt löschen. Neue Google Cloud-Nutzer können am kostenlosen Testzeitraum mit einem Guthaben von 300$ teilnehmen.

Cloud Shell starten

Während Sie Google Cloud von Ihrem Laptop aus per Fernzugriff nutzen können, wird in diesem Codelab Google Cloud Shell verwendet, eine Befehlszeilenumgebung, die in der Cloud ausgeführt wird.

Klicken Sie in der Google Cloud Console rechts oben in der Symbolleiste auf das Cloud Shell-Symbol:

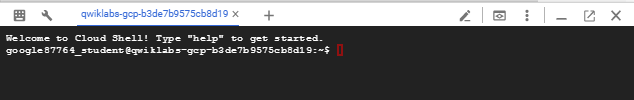

Die Bereitstellung und Verbindung mit der Umgebung sollte nur wenige Augenblicke dauern. Anschließend sehen Sie in etwa Folgendes:

Diese virtuelle Maschine verfügt über sämtliche Entwicklertools, die Sie benötigen. Sie bietet ein Basisverzeichnis mit 5 GB nichtflüchtigem Speicher und läuft in Google Cloud, was die Netzwerkleistung und Authentifizierung erheblich verbessert. Alle Aufgaben in diesem Codelab können in einem Browser ausgeführt werden. Sie müssen nichts installieren.

4. Hinweis

APIs aktivieren

Prüfen Sie in Cloud Shell, ob Ihr Projekt eingerichtet ist, und konfigurieren Sie Variablen.

gcloud auth login gcloud config list project gcloud config set project [YOUR-PROJECT-ID] export projectid=[YOUR-PROJECT-ID] export region1=us-central1 export zone1=us-central1-a export region2=us-south1 echo $projectid echo $region1 echo $zone1 echo $region2

Alle erforderlichen Dienste aktivieren

gcloud services enable compute.googleapis.com gcloud services enable networkmanagement.googleapis.com gcloud services enable storage.googleapis.com gcloud services enable dns.googleapis.com

5. VPC-Netzwerk erstellen

Erstellen Sie das VPC-Netzwerk, in dem Ihr VM-Client und die Load-Balancing-Komponenten gehostet werden.

VPC-Netzwerk

Über Cloud Shell

gcloud compute networks create myvpc \

--subnet-mode=custom \

--bgp-routing-mode=global

Erstellen Sie die Subnetze in der VPC. Im ersten Subnetz wird Ihr Load-Balancer gehostet. Das zweite Subnetz ist das Nur-Proxy-Subnetz für Ihren Load Balancer und das dritte ist das Subnetz, in dem Ihr VM-Client gehostet wird.

Subnetze erstellen

Über Cloud Shell

gcloud compute networks subnets create $region2-subnet \

--network=myvpc \

--range=10.100.0.0/24 \

--region=$region2

gcloud compute networks subnets create $region2-proxy-subnet \

--network=myvpc \

--range=10.100.100.0/24 \

--region=$region2 \

--purpose=GLOBAL_MANAGED_PROXY \

--role=ACTIVE

gcloud compute networks subnets create $region1-subnet \

--network=myvpc \

--region=$region1 \

--range=10.200.0.0/24

Netzwerk-Firewallrichtlinie und Firewallregeln erstellen

Über Cloud Shell

gcloud compute network-firewall-policies create my-vpc-policy --global

gcloud compute network-firewall-policies associations create \

--firewall-policy my-vpc-policy \

--network myvpc \

--name network-myvpc \

--global-firewall-policy

Damit IAP eine Verbindung zu Ihren VM-Instanzen herstellen kann, erstellen Sie eine Firewallregel, die:

- Gilt für alle VM-Instanzen, die über IAP zugänglich sein sollen.

- Lässt eingehenden Traffic aus dem IP-Bereich 35.235.240.0/20 zu. Dieser Bereich enthält alle IP-Adressen, die IAP für die TCP-Weiterleitung verwendet.

Über Cloud Shell

gcloud compute network-firewall-policies rules create 1000 \

--action ALLOW \

--firewall-policy my-vpc-policy \

--description "SSH with IAP" \

--direction INGRESS \

--src-ip-ranges 35.235.240.0/20 \

--layer4-configs tcp:22 \

--global-firewall-policy

6. Google Cloud Storage-Bucket und Beispieldatei erstellen und Berechtigungen erteilen

Über Cloud Shell

gcloud storage buckets create gs://$projectid-pscbackend --location=us

echo "Here is my bucket file contents" > my-bucket-contents.txt

gcloud storage cp my-bucket-contents.txt gs://$projectid-pscbackend/my-bucket-contents.txt

computesa=$(gcloud iam service-accounts list \

--filter='displayName:Compute Engine default service account' \

--format='value(email)')

echo $computesa

gcloud storage buckets add-iam-policy-binding gs://$projectid-pscbackend \

--member="serviceAccount:$computesa" \

--role="roles/storage.objectViewer"

Beispielausgabe

Creating gs://xxxxxxxxxxx-pscbackend/... Copying file://my-bucket-contents.txt to gs://xxxxxxxxxxx-pscbackend/my-bucket-contents.txt Completed files 1/1 | 32.0B/32.0B xxxxxxxxxxx-compute@developer.gserviceaccount.com bindings: - members: - projectEditor:xxxxxxxxxxx - projectOwner:xxxxxxxxxxx role: roles/storage.legacyBucketOwner - members: - projectViewer:xxxxxxxxxxx role: roles/storage.legacyBucketReader - members: - projectEditor:xxxxxxxxxxx - projectOwner:xxxxxxxxxxx role: roles/storage.legacyObjectOwner - members: - projectViewer:xxxxxxxxxxx role: roles/storage.legacyObjectReader - members: - serviceAccount:xxxxxxxxxxx-compute@developer.gserviceaccount.com role: roles/storage.objectViewer etag: CAI= kind: storage#policy resourceId: projects/_/buckets/xxxxxxxxxxx-pscbackend version: 1

7. Google Cloud Storage über einen regionenübergreifenden internen Application Load Balancer bereitstellen

Regionsübergreifenden internen Application Load Balancer erstellen

Erstellen Sie zuerst die Load-Balancer-Komponenten. Sie erstellen ein PSC-NEG, einen Back-End-Dienst, eine URL-Zuordnung und HTTP-Ziel-Proxys.

In Cloud Shell

gcloud compute network-endpoint-groups create gcs-$region2-neg \

--region=$region2 \

--network-endpoint-type=private-service-connect \

--psc-target-service=storage.googleapis.com

gcloud compute backend-services create gcs-bes \

--load-balancing-scheme=INTERNAL_MANAGED \

--protocol=HTTP \

--global

gcloud compute backend-services add-backend gcs-bes \

--global \

--network-endpoint-group=gcs-$region2-neg \

--network-endpoint-group-region=$region2

gcloud compute url-maps create gcsilb \

--default-service=gcs-bes \

--global

gcloud compute target-http-proxies create gcs-http-proxy \

--url-map=gcsilb \

--global

Erstellen Sie die Weiterleitungsregel für den Load Balancer.

In Cloud Shell

gcloud compute forwarding-rules create gcs-ilb-fr \

--load-balancing-scheme=INTERNAL_MANAGED \

--network=myvpc \

--subnet=$region2-subnet \

--target-http-proxy=gcs-http-proxy \

--ports=80 \

--subnet-region=$region2 \

--global

8. Private Cloud DNS-Zone für unternehmen.de erstellen

Bestimmen Sie zuerst die IP-Adresse des Load-Balancers für den A-Record und exportieren Sie sie als Variable.

In Cloud Shell

gcloud compute forwarding-rules describe gcs-ilb-fr \

--global

export lbip=$(gcloud compute forwarding-rules describe gcs-ilb-fr \

--global \

--format='value(IPAddress)')

echo $lbip

Beispielausgabe

IPAddress: 10.100.0.4 IPProtocol: TCP creationTimestamp: 'xxxxxxxxxxxxxxx' description: '' fingerprint: xxxxxxxxxx id: 'xxxxxxxxxxxxxx' kind: compute#forwardingRule labelFingerprint: xxxxxxxxxx loadBalancingScheme: INTERNAL_MANAGED name: gcs-ilb-fr network: https://www.googleapis.com/compute/v1/projects/[projectID]/global/networks/myvpc networkTier: PREMIUM portRange: 80-80 selfLink: https://www.googleapis.com/compute/v1/projects/[projectID]/global/forwardingRules/gcs-ilb-fr selfLinkWithId: https://www.googleapis.com/compute/v1/projects/[projectID]/global/forwardingRules/xxxxxxxxxxxxxx subnetwork: https://www.googleapis.com/compute/v1/projects/[projectID]/regions/us-south1/subnetworks/us-south1-subnet target: https://www.googleapis.com/compute/v1/projects/[projectID]/global/targetHttpProxies/gcs-http-proxy 10.100.0.4

Erstellen Sie als Nächstes die private DNS-Zone und den A-Eintrag für den internen Load-Balancer, den Sie gerade erstellt haben.

Über Cloud Shell

gcloud dns managed-zones create "company-com" \

--dns-name=company.com. \

--description="company.com private dns zone" \

--visibility=private \

--networks=myvpc

gcloud dns record-sets create "storage.company.com" \

--zone="company-com" \

--type="A" \

--ttl="300" \

--rrdatas="$lbip"

9. Test-VM erstellen

VM für Consumer-Client erstellen

Über Cloud Shell

gcloud compute instances create testvm \

--zone="$zone1" \

--subnet="$region1-subnet" \

--no-address \

--metadata "startup-script=#! /bin/bash

cat <<EOF > /etc/profile.d/gcp-startup-vars.sh

export MYBUCKET=\"$projectid-pscbackend\"

export computesa=\"$computesa\"

EOF

chmod +x /etc/profile.d/gcp-startup-vars.sh"

10. Verbindung zu Google Cloud Storage über den Load-Balancer testen

Verbindung zur Test-VM herstellen

In Cloud Shell

gcloud compute ssh "testvm"\

--zone "$zone1"\

--tunnel-through-iap \

--project $projectid

Konnektivität testen

In Test-VM

TOKEN=$(curl -s -H "Metadata-Flavor: Google" "http://metadata.google.internal/computeMetadata/v1/instance/service-accounts/$computesa/token" | jq -r .access_token) curl -H "Authorization: Bearer $TOKEN" "http://storage.company.com/$MYBUCKET/my-bucket-contents.txt"

Erwartete Ausgabe

Here is my bucket file contents

Beenden Sie die VM.

In TestVM

exit

Erfolgreich!

11. Bereinigungsschritte

Über Cloud Shell

gcloud dns record-sets delete "storage.company.com" \

--zone="company-com" \

--type="A"

gcloud dns managed-zones delete "company-com"

gcloud compute forwarding-rules delete gcs-ilb-fr \

--global \

--quiet

gcloud compute target-http-proxies delete gcs-http-proxy \

--global \

--quiet

gcloud compute url-maps delete gcsilb \

--global \

--quiet

gcloud compute backend-services delete gcs-bes \

--global \

--quiet

gcloud compute network-endpoint-groups delete gcs-$region2-neg \

--region=$region2 \

--quiet

gcloud storage rm -r gs://$projectid-pscbackend \

--quiet

gcloud compute instances delete testvm \

--zone=$zone1 \

--quiet

gcloud compute network-firewall-policies rules delete 1000 \

--firewall-policy my-vpc-policy \

--global-firewall-policy \

--quiet

gcloud compute network-firewall-policies associations delete \

--firewall-policy my-vpc-policy \

--name=network-myvpc \

--global-firewall-policy \

--quiet

gcloud compute network-firewall-policies delete my-vpc-policy \

--global \

--quiet

gcloud compute networks subnets delete $region1-subnet \

--region=$region1 \

--quiet

gcloud compute networks subnets delete $region2-proxy-subnet \

--region=$region2 \

--quiet

gcloud compute networks subnets delete $region2-subnet \

--region=$region2 \

--quiet

gcloud compute networks delete myvpc \

--quiet

12. Glückwunsch!

Herzlichen Glückwunsch zum Abschluss des Codelabs.

Behandelte Themen

- Einfache Dateien in Google Cloud Storage bereitstellen

- PSC-Back-End für Google Cloud Storage bereitstellen

- Regionsübergreifenden internen Application Load Balancer bereitstellen